Si recibes este SMS de Seur bórralo: es una estafa para robarte la tarjeta – 12/02/2021

Crean un un fraude de tipo Smishing usando un falso mensaje de la agencia SEUR como tapadera para el robo.

Cesar Otero

Antaño el ‘WhatsApp’ de los primeros móviles, los mensajes SMS acabaron arrinconados cuando los teléfonos se volvieron inteligentes, y las aplicaciones de mensajería empezaron a cobrar importancia. Pero hoy día siguen siendo muy usados para comunicados de Bancos, para verificaciones en 2 pasos o avisos de agencias de mensajería como Seur, precisamente la protagonista de esta historia.

Mensaje falso de SMSLa OSI, la Oficina de Seguridad del Internauta, informa que

se ha detectado una campaña de envío de SMS fraudulentos (smishing) que

suplantan la identidad del servicio de SEUR. El objetivo es “

redirigir a la víctima a una página que simula ser la web legítima de la empresa de mensajería, la cual solicita al usuario

realizar un pago de 1.99 euros en concepto de gastos de envío del paquete”.

La estafa funciona de la siguiente manera:

un SMS malicioso avisa al usuario de que el paquete está pendiente de ser entregado y se debe confirmar el pago de los gastos de envío (1,99€). Para ello se facilita un enlace. El mensaje podemos ver que está escrito de forma correcta aunque se detectan errores de puntuación.

El pago que se solicita es mínimo (1.99€), "hecho que posiblemente haga que más víctimas caigan en el engaño" al no suponer un gran coste económico para el usuario. Pero hay que tener en cuenta una cosa:

Ninguna empresa envía por correo electrónico solicitudes de pago, donde se soliciten datos personales de sus clientes. "Si recibes un correo similar, no facilites ningún dato. En caso de duda, contacta directamente con el proveedor del servicio para asegurarte de la veracidad de la información.”

Una estafa Smishing para robar tu tarjeta

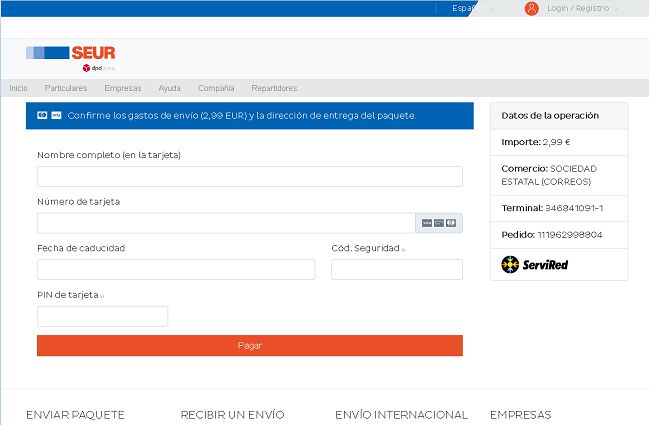

Una estafa Smishing para robar tu tarjetaAl pulsar sobre el enlace, el usuario es

redirigido a una página que intenta imitar a la legítima, donde se le indica que debe ingresar sus datos y pagar 1,99€ para recibir el paquete. Cabe destacar que los campos del formulario realizan acciones que intentan validar los datos introducidos por el usuario. El objetivo es dar veracidad a la web y no levantar sospechas en el usuario víctima.

Tras pulsar el botón de “Confirmar”, se redirige al usuario a una página que contiene un formulario donde se solicitan los datos de la tarjeta bancaria: titular, número de la tarjeta, caducidad y código de seguridad. En este momento, ya resulta sospechoso que el precio de las gastos de envío

cambia y aumenta a 2,99€, no son los 1,99€ que nos indicaban inicialmente.

Tras pulsar en el botón “Pagar”, el usuario es redirigido a una página con un formulario donde se solicita un código que supuestamente le debería llegar por SMS.

Esta estrategia se utiliza para dotar de mayor credibilidad al proceso de pago y, aunque el SMS nunca lo recibirá, los ciberdelincuentes ya han cumplido su objetivo, que es hacerse con

tus datos de la tarjeta bancaria.